ELK 스택을 활용한 SIEM 구축과 UTM을 통한 보안 인프라 강화

프로젝트 발표날짜 : 2025. 12. 08

KH IEI PROJECT

KH IEI PROJECT

(정보시스템구축)정보시스템 구축·운영 기반 정보보안 전문가 양성과정(2) 종일

| 팀장/팀원 | 임**(팀장) : 1. Elasticsearch 클러스터 구축 및 인프라 관리 (Cluster Setup & Management) 1.1. 클러스터 초기 구축 및 설정 Master Nodes (192.168.0.20~22) 간의 쿼럼(Quorum) 구성을 포함하여 안정적인 클러스터를 초기 구축한다. 1.2. Hot/Frozen 아키텍처 구현 ILM (Index Lifecycle Management) 정책을 설계하고 적용한다. - Hot Nodes (192.168.0.23~25)에 최신 로그를 저장하여 빠른 검색 성능을 확보. - Frozen Nodes (192.168.0.26~28)를 설정하여 장기간 보관해야 하는 UTM/VPN 로그를 저비용으로 관리할 준비. 1.3. 사용자 계정 및 보안 설정 Logstash, Kibana, 그리고 Admin(192.168.0.11) 등이 안전하게 접근할 수 있도록 보안 인증 및 접근 권한을 설정한다.(Basic Authentication 또는 TLS/SSL 적용) 1.4. 장애 조치 및 모니터링 클러스터의 노드 상태, 디스크 사용량, 검색 지연 시간 등을 지속적으로 모니터링하고, 필요 시 샤드(Shard) 재분배 등의 장애 조치를 수행한다. 2. 인덱스 설계 및 데이터 처리(Indexing & Data Processing) 2.1. 인덱스 템플릿 정의 Sophos UTM에서 발생하는 방화벽, IPS, VPN, Web Filtering 로그 유형별로 필드 타입(매핑)을 정의하는 인덱스 템플릿을 설계한다.(예: IP 주소는 IP타입, 로그 메시지는 Text 타입 지정) Risk Score 필드와 같은 분석용 필드는 숫자(long/float) 타입으로 명확히 정의하여 Kibana에서 집계가 가능하도록 준비한다 2.2. ILM(Index Lifecycle Management) 정책 구현 로그 보존 정책에 따라 인덱스의 Hot-Frozen-Delete 단계를 정의하고, 디스크 용량을 최적화하기 위해 주기적으로 인덱스를 롤오버(Rollover)하도록 설정한다. 2.3. 샤드 및 복제본 설정: 로그 유형별 데이터 양과 검색 요구 사항을 고려하여 적절한 샤드 개수를 지정하고, 데이터 안정성 확보를 위해 복제본 설정을 관리한다. 3. Kibana 및 Logstash 연동 관리 3.1. Logstash Output 설정 지원 Logstash 담당자와 협력하여 Logstash의 Output 플러그인이 Elasticsearch 클러스터에 안전하고 효율적으로 데이터를 전송할 수 있도록 접속 정보, 인증 정보, Bulk API 최적화 등을 지원한다. 3.2. Kibana 연동 및 데이터 제공 Kibana 서버(192.168.0.16)가 Elasticsearch에 접속하여 데이터를 조회할 수 있도록 접근 권한을 부여하고, Kibana Index Pattern 설정을 위한 데이터 구조를 제공한다. 3.3. 검색 최적화(Query Optimization) Kibana에서 자주 사용되는 검색 쿼리나 상관관계 분석 Rule의 성능을 개선하기 위해 Elasticsearch의 인덱싱 전략 또는 쿼리 구조를 최적화한다. |

|---|---|

| 김** : 담당 영역: Sophos UTM — IPS / VPN 관리 작업 순서 : UTM Webadmin 접속 → 인터페이스 및 네트워크 정의 확인 → IPS 설정 → VPN 구성 → 관리자(Admin) 환경 설정 1. Sophos UTM Webadmin으로 접속 브라우저에서 https://192.168.11.2:4444 로 접속하여 관리자 계정으로 로그인한다. 로그인 후 Dashboard → Interfaces & Routing → Interfaces 메뉴에서 External, DMZ, Internal 인터페이스가 모두 활성 상태인지 확인한다. 2. 네트워크 및 객체 등록 Definitions & Users → Network Definitions 메뉴에서 다음 객체들을 등록한다. Web_Server : 192.168.20.11 (DMZ 웹 서버) DNS_Server : 192.168.20.12 Admin_PC : 192.168.0.11 Oracle_DB : 192.168.0.12 E_Trusted_Admin (VPN 사용자) : 192.168.30.2 (VPN 연결 시 192.168.0.100 할당) Attacker : 192.168.11.12 Services에는 HTTP(80/TCP), HTTPS(443/TCP), SSH(22/TCP), Oracle(1521/TCP), VPN(UDP 500/4500)를 등록한다. 3. IPS 설정 Network Protection → Intrusion Prevention 메뉴 설정 Enable IPS 옵션을 활성화한다. Drop detected attacks 체크하여 Inline Mode로 설정한다. Policy Mode를 Strict로 지정하여 광범위한 취약점을 탐지한다. Rule Set 업데이트 자동화를 활성화한다. 적용 인터페이스로 Internal ↔ External, Internal ↔ DMZ를 선택한다. 운영 초기에는 주요 서버(Oracle_DB, Web_Server)를 대상으로 Alert 모드로 운영하여 오탐 여부를 확인한 후, 이상 없으면 Drop(차단) 모드로 전환한다. 4. VPN 설정 (Site-to-Site IPsec, NAT 환경 기준) 본사(HQ) UTM에서 Site-to-Site VPN 구성 메뉴 경로: Site-to-Site VPN → IPsec → Connections 설정 내용: 1. 네트워크 정의 생성 경로: Definitions & Users → Network Definitions → New HQ_LAN Network: 192.168.0.0/24 BRANCH_LAN Network: 192.168.30.0/24 2 Remote Gateway 생성 (BranchGW) 경로: Site-to-Site VPN → IPsec → Remote Gateways → New Name: BranchGW Gateway type: Respond only Gateway address: 192.168.11.3 Authentication type: Preshared key Key: (본사·지사 동일한 PSK 입력) Remote networks: 192.168.30.0/24 (BRANCH_LAN) 3 IPsec Policy 생성 (권장 보안 정책) 경로: Site-to-Site VPN → IPsec → Policies IKE Encryption: AES-256 IKE Authentication: SHA-256 DH Group: 14 IPsec Encryption: AES-256 IPsec Authentication: SHA-256 PFS: Group 14 Policy name: Policy_AES256_SHA256_DH14 4 IPsec Connection 생성 (HQ-to-Branch) 경로: Site-to-Site VPN → IPsec → Connections → New Name: HQ-to-Branch Remote gateway: BranchGW Local interface: External (192.168.11.2) Policy: Policy_AES256_SHA256_DH14 Local Networks: HQ_LAN (192.168.0.0/24) Remote Networks: BRANCH_LAN (192.168.30.0/24) 추가 옵션: Automatic firewall rules 설정 후 Enable 클릭 5. 지사(Branch) UTM에서 Site-to-Site VPN 구성 메뉴 경로: Site-to-Site VPN → IPsec → Connections 설정 내용: 1 네트워크 정의 생성 경로: Definitions & Users → Network Definitions → New BRANCH_LAN Network: 192.168.30.0/24 HQ_LAN Network: 192.168.0.0/24 HQ_EXT Host: 192.168.11.2 (본사 External IP) 2 Remote Gateway 생성 (HQ-GW) 경로: Site-to-Site VPN → IPsec → Remote Gateways → New Name: HQ-GW Gateway type: Initiate connection Gateway address: 192.168.11.2 Authentication type: Preshared key Key: (본사와 동일한 PSK 입력) Remote networks: 192.168.0.0/24 (HQ_LAN) 3 IPsec Connection 생성 (Branch-to-HQ) 경로: Site-to-Site VPN → IPsec → Connections → New Name: Branch-to-HQ Remote gateway: HQ-GW Local interface: External (192.168.11.3) Policy: Policy_AES256_SHA256_DH14 Local Networks: BRANCH_LAN (192.168.30.0/24) Remote Networks: HQ_LAN (192.168.0.0/24) 추가 옵션: Automatic firewall rules Strict routing Bind tunnel to local interface 설정 후 Enable 클릭 | |

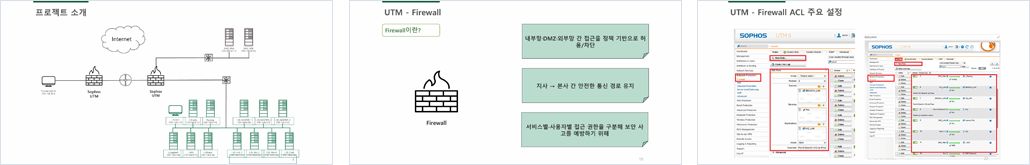

| 김** : 작업 순서는 UTM Webadmin 접속 -> 인터페이스 확인 후 기본 객체 정의 -> Firewall Rule 설정 -> NAT 설정 -> WAF 설정 -> Web Filtering 설정 -> 테스트 및 검증 순서다. 1. Sophos UTM Webadmin으로 접속 브라우저에서 https://192.168.0.2:4444로 확인한다. 브라우저에서 https://192.168.30.1:4444로 확인한다. 2. 네트워크 확인하고 객체 (Hosts / Networks / Services) 등록 Web_Server(192.168.20.11), DNS_Server(192.168.20.12), Admin(192.168.0.11), Attacker(192.168.11.12)를 가지고 사용할 수 있도록 Definitions & Users 안의 Services에 들어가서 HTTP(80, TCP), HTTPS(443, TCP), SSH(22, TCP), Custom-WAF-APP(8080, TCP) 설정을 해준다. 3. Firewall 설정 (Packet Filter Rules) 1. External -> Internal drop 2. any -> dmz(http/https/dns) allow 3. internal -> any allow 4. dmz_web -> oracle allow 5. dmz_web -> I_Rsyslog allow 6. any -> any drop 순으로 Rule을 설정한다.설정 완료 후 Firewall 정책이 정상적으로 세워졌는지 Web_Server, NAS_Server, Oracle_Server를 가지고 테스트를 진행한다. 4. NAT를 설정 도메인에서 웹서버로 전달하기 위해서 Network Protection 안의 NAT 창에서 Position : Top, Traffic : Any -> External (HTTP, HTTPS), Action : DNAT, Destination : Web_Server 설정을 해준다. 5. WAF 설정 웹 서버를 보호하기 위해서 Webserver Protection 안의 Web Application Firewall 창에서 Web Server 등록, Profile 생성, Virtual Web Server 생성을 해준다. 생성 후에 활성화를 하고 브라우저에서 웹 서버 테스트를 한다. 웹 서버 테스트는 SQL Injection, XSS, 쿠키 변조 등 UTM의 Web Application Firewall Live Log를 실시간으로 확인하여 요청이 Reject/Drop되는지, 아니면 통과(Forward)되는지 확인한다. 6. Web Filtering URL 필터를 하기 위해서 Web Protection 안의 Web Filtering 창에서 기본 기능 활성화를 해준다. (web Filtering Mode를 Transparent로 설정한다.) 기본 기능 활성화 후에 정책 설정을 해준다. 정책 설정은 Internal Network는 allow, DMZ는 Block social / adult, Attacker는 Block all로 설정해준다. 마지막으로 SSL Inspection 관련 설정을 한다. Web Protection 안의 Filtering Options 안의 HTTPS 창에 들어가서 Enable HTTPS Scanning을 ON으로 설정하고 Mode를 Decrypt and Scan으로 설정한다. 7. 검증 및 테스트 시나리오 마지막으로 테스트를 한다. 테스트는 총 7단계로 나눴다. - 외부에서 Web URL : 접속됨 - 외부에서 Internal : 차단 - DMZ에서 Internal : 차단 - Internal에서 DMZ : 허용 - Social 사이트 접속 : 차단 - 악성 사이트 접속 : 차단 - HTTPS 사이트 : 검사됨 위의 방법으로 테스트를 한다. 테스트는 본사와 지사를 연결해주는 VPN, IPS, 여러 서버들, 로그 수집 및 분석 서버 등 모든 서버를 연동한 후에 진행한다. 이렇게 UTM의 Firewall, WAF, Web Filtering 구축과 기존 팀원이 구성한 부분들과 연동까지 마치고 우리 팀이 원하는대로 수행되고 있는 지 마지막으로 모의해킹과 취약점 분석을 진행한다. | |

| 박** : 1. NAS server 구축 VMware 환경에 Rocky Linux 8 운영체제에 NAS server를 구축한다 중앙 집중식 스토리지 서버로서 oracle database의 data 백업 및 Windows client 사용자들의 데이터를 저장하는 역할을 한다 NAS server는 Database와 client 사용자들의 데이터들을 동시에 저장하기 때문에 안정성과 성능을 고려해 RAID 5로 구성한다 RIAID 5 구성으로 구축하기에 3개의 디스크를 사용한다 디스크는 VMware의 Virtual Machine setting에서 가상의 하드디스크를 추가하여 사용한다 RAID 5를 구성할 때는 mdadm 패키지를 사용하여 구성한다 ext4, xfs로 파일 시스템을 생성한다 Linux와 Windows client가 네트워크에서 접근할 수 있도록 NFS와 Samba를 설치하고 각 client들이 할당받은 저장공간만 사용할 수 있도록 환경 설정한다 관리자가 SSH로 접근할 수 있도록 설정하고 NAS 서비스와 관리자만 접근할 수 있도록 방화벽을 설정한다 2. Web server 구축 VMware 환경에 Rocky Linux 8 운영체제에 Web server를 구축한다 외부망과 내부망 사용자들이 접근 가능한 웹 페이지를 만든다 로그인 기능 구현과 검색 기능을 테스트 해볼 수 있는 간단한 기능만 구현하고 이후에 시도해볼 SQL Injection 공격이 통하지 않게 BIND 변수를 사용하여 구현한다 Web 서비스는 Apache로 구현하고 Oracle DataBase와 연동이 가능하도록 모듈 설정을 한다 WebMaster가 web 관리를 위한 계정과 web page 관리 디렉토리에만 접근할 수 있도록 Samba를 설치하고 권한 설정을 한다 Web service와 WebMater의 Samba 사용, 서버 관리자의 접근만할 수 있도록 방화벽을 설정한다 3. Oracle DB server 구축 VMware 환경에 Rocky Linux 8 운영체제에 Oracle DB server를 구축한다 DMZ zone에 있는 Web server와 연동이 될 수 있도록 listener.ora, tnsmanes.ora를 구성한다 Oacle DB의 백업 및 복구를 위한 유틸리티인 RMAN을 이용하여 자동으로 수행하도록한다 이때 만들어진 백업 파일을 NAS로 저장하여 관리하기 위해 스크립트를 자동 실행하는 데몬인 cron으로 일정주기마다 RMAN이 생성한 백업 파일을 전송하도록 설정한다 서버 관리자, DBA, Web server가 DataBase에 접근만 할 수 있도록 방화벽을 설정한다 4. Windows WebMaster 관리 환경 구축 VMware 환경에 Webmaster용 Windows를 설치한다 Webmaster가 Web Page를 관리할 수 있도록 Web Server의 Samba를 연결한다 | |

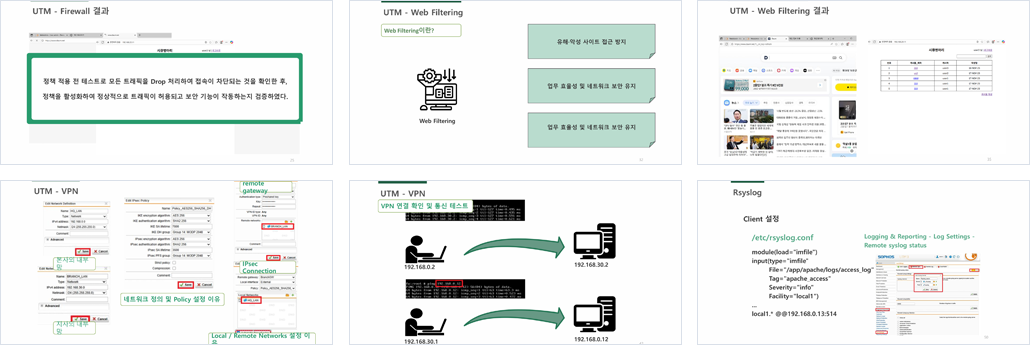

| 이** : 1. Rsyslog Server 구축 (192.168.0.13) 로그의 중앙집중화를 위해 Rsyslog Server를 구축하여 네트워크 내 여러 장비(Sophos UTM, Web Server 등)에서 발생하는 시스템 및 보안 로그를 통합 관리한다. 먼저 Rsyslog Server와 Client(Sophos UTM, Web Server)에 최신 버전의 패키지 리스트를 다운로드한 후, rsyslog를 설치한다. rsyslog를 start하고 서버가 재시작된 후에도 자동으로 start될 수 있도록 enable한다. rsyslog server의 설정파일(/etc/rsyslog.conf)을 수정하여 다양한 서버에서 생성된 로그를 수신할 수 있도록 TCP/UDP 514포트를 open하고 클라이언트의 로그를 수신할 수 있도록 imtcp, imudp 모듈을 활성화한다. /etc/rsyslog.d 디렉터리 아래에 utm.conf 설정 파일을 생성하여 UTM과 웹서버에서 수신할 로그를 저장할 경로를 지정한다. Logstash와 연동하기 위해 /etc/rsyslog.d/logstash-forward.conf 파일을 생성하고 수집한 로그를 Logstash Server의 5141포트로 포워딩하도록 설정한다. 변경 사항을 적용하기 위해 rsyslog를 재시작한다. 로그를 원활히 수집하기 위해 방화벽에서 514/tcp, 514/udp 포트를 영구적으로 허용한 후 방화벽을 reload한다. Sophos UTM 관리자 페이지에서 Remote Syslog Server의 IP주소를 Rsyslog Server(192.168.0.13)로 설정하고 전송할 로그의 유형(Firewall, IPS, Web Filtering, VPN)과 포트 번호 및 프로토콜(514/tcp)을 설정한다. 클라이언트(UTM)도 마찬가지로 로그를 원활히 전송하기 위해 방화벽에서 514/tcp, 514/udp 포트를 영구적으로 허용한 후 방화벽을 reload한다. Apache Web server의 로그가 Rsyslog Server로 전달될 수 있도록 /etc/rsyslog.con설정파일을 수정한다. 2. Logstash Server 구축 (192.168.0.14) Logstash는 로그 수집 파이프라인의 핵심으로, 다양한 입력(Input) 로그를 수집·파싱(Filter)하여 Elasticsearch로 전송(Output)하는 역할을 한다. Logstash를 설치하기 위해 먼저 Elasic repository를 추가한 후, dnf 명령으로 Logstash를 설치한다. /etc/logstash/conf.d/rsyslog-pipeline .conf 설정 파일을 수정하여 다음과 같이 로그 입력 파이프라인을 설정한다. ① input: Logstash가 5141/tcp 포트에서 로그를 수신하도록 한다. ② filter: grok으로 로그 포맷을 정규식으로 파싱하고 date로 타임스탬프 필드로 표준화한다. ③ output: 파싱된 로그를 Elasticsearch의 클러스터에 전송하고 stdout을 통해 콘솔에도 이 사실을 출력한다. 변경 사항을 적용하기 위해 Logstash를 enable한 뒤 재시작한다. Rsyslog로부터의 입력을 위한 5141/tcp 포트와 Elasticsearch와의 연결을 위한 9200/tcp 포트를 방화벽에서 영구적으로 허용한 후 방화벽을 reload한다. 3. Kibana Server 구축 (192.168.0.16) Kibana를 설치하기 위해 먼저 Elasic repository를 추가한 후, dnf 명령을 통해 Kibana를 설치한다. /etc/kibana/kibana.yml 설정 파일을 수정하여 리스닝 포트(5601)와 접근을 허용할 IP주소(내부망: 192.168.0.0/24), 데이터를 가져올 Elasticsearch의 클러스터 주소를 지정한다. Kibana를 start하고 재부팅 후에도 자동으로 시작될 수 있도록 enable한다. 웹에서 Kibana 대시보드 접속을 위한 5601/tcp 포트와 Elasticsearch의 데이터를 가져오기 위한 9200/tcp 포트를 방화벽에서 영구적으로 허용한 후 방화벽을 reload한다. | |

| 개요 | 본 프로젝트는 VMware NAT 환경에서 External, DMZ(192.168.20.0/24), Internal(192.168.0.0/24)을 분리하고, Sophos UTM을 중심으로 NAT을 적용하여 안정적이고 안전한 네트워크 환경을 구축하는 것을 목표로 한다. Sophos UTM은 방화벽, IPS, WAF, VPN, 웹 필터링 기능을 통해 외부 접근 통제, 내부 자원 보호, 안전한 원격 접속, 웹 트래픽 검증, 서비스 가용성 향상을 담당한다. DMZ에는 웹 서버와 DNS 서버를 배치하여 외부 서비스를 제공하고, 내부망에는 관리용(Admin), Oracle DB, Rsyslog, Windows 서버를 구성하여 핵심 업무 및 로그 관리 기능을 수행한다. 또한 ELK Stack(Logstash–Elasticsearch–Kibana)을 활용하여 UTM 및 네트워크 장비에서 발생하는 로그를 분석·시각화함으로써 보안 이벤트를 실시간으로 모니터링하고 위협에 신속히 대응할 수 있는 환경을 구현한다. |

| 구현기능 | 1 .VMware NAT 네트워크 구축 DMZ와 내부망을 분리한 네트워크를 구축하고 Sophos UTM을 통해 External과 연결한다. NAT를 활용한 구성으로 192.168.11.0/24 네트워크 대역을 외부망이라고 간주한다. Web Server(192.168.20.11)의 웹페이지는 도메인으로 누구나 접근할 수 있으며 Trusted Administrator는 외부망에 위치하여 내부망에 접근할 수 있도록 한다. 본사 네트워크 ① Sophos UTM - (Default Gateway: 192.168.11.1) Internal : 192.168.0.2 DMZ : 192.168.20.2 External : 192.168.11.2 ② DMZ(192.168.20.0/24) - (Gateway: 192.168.20.2) Web Server : 192.168.20.11 DNS Server : 192.168.20.12 ③ Internal(192.168.0.0/24) - (Gateway: 192.168.0.2) Admin : 192.168.0.11 Oracle Server : 192.168.0.12 (ora19c 계정 생성) Rsyslog Server : 192.168.0.13 Logstash Server : 192.168.0.14 NAS Server : 192.168.0.15 Kibana : 192.168.0.16 Elasticsearch Master_1 : 192.168.0.20 Master_2 : 192.168.0.21 Master_3 : 192.168.0.22 Hot_Node_1 : 192.168.0.23 Hot_Node_2 : 192.168.0.24 Hot_Node_3 : 192.168.0.25 Frozen_Node_1 : 192.168.0.26 Frozen_Node_2 : 192.168.0.27 Frozen_Node_3 : 192.168.0.28 Web_master_PC : 192.168.0.31 (webmaster 계정 생성) 지사 네트워크 ① Sophos UTM - (Default Gateway: 192.168.11.1) Extenal : 192.168.11.3 Internal : 192.168.30.1 ② Internal (192.168.30.0/24) - (Gateway: 192.168.30.1) E_Trusted_Admin : 192.168.30.2 외부 네트워크 ① External: (192.168.11.0/24) - (Gateway: 192.168.11.1) Attacker : 192.168.11.12 2. Sophos UTM을 이용한 보안 설정 ① Firewall: IP, 포트, 프로토콜 기반의 필터링 규칙을 통해 비인가된 접근을 차단하고, 허용된 서비스만 통신하도록 제어한다. ② IPS: 네트워크 트래픽을 실시간으로 모니터링하고 시그니처 기반 룰을 적용하여 공격 시도를 탐지 및 차단한다. ③ WAF: DMZ 구간의 웹 서버를 보호하기 위해 필터링 정책을 설정하고 웹 트래픽을 필터링한다. ④ VPN: IPSec VPN을 구성하여 지사에서 본사의 내부 네트워크에 접근 가능하도록 설정한다. ⑤ Web filtering: 내부 사용자 웹 접근을 관리하고, 악성/비인가 사이트를 차단하며 SSL Inspection 기능을 통해 암호화된 트래픽 내의 위협 요소도 탐지한다. 3. Rsyslog Server를 이용한 로그 중앙집중화 Rsyslog Server와 Client 설정을 통해 Sophos UTM에서 생성되는 방화벽 로그, IPS 로그, VPN 로그, 웹 필터링 로그를 Rsyslog 서버로 전송한다. 4. ELK Stack 기반 로그 분석 환경 구축 ① Logstash: Rsyslog로 수집한 로그에 대해 파싱(필드 추출, 태깅 등을 수행)하여 Elasticsearch로 전송한다. ② Elasticsearch: 파싱된 로그를 검색과 집계가 가능하도록 인덱스로 저장한다. ③ Kibana: Elasticsearch 데이터를 시각화하고, 대시보드로 보안 상태를 한눈에 보여주고 알림·탐색·보고서 기능을 제공한다. |

| 설계의 주안점 | 1.Firewallrule에 기반하여 네트워크와 서비스의 접근을 제어한다. 상위 rule부터 적용되므로 우선순위 설정을 명확히 한다.2.IPSDrop detected attacks 옵션을 통해 Inline Mode로 설정하여 비정상으로 탐지된 패킷을 즉시 차단할 수 있도록 한다. Strict 정책으로 광범위하게 취약점을 탐지 및 차단하고 내부에서 발생하는 비정상적 트래픽도 탐지한다.3.WAF웹 애플리케이션의 취약점을 이용한 공격을 차단하기 위해 Reverse Proxy모드로 WAF를 구성한다. 웹 요청 기반의 비정상 행위를 탐지한다.4.VPN암호화된 터널을 생성하여 외부망을 내부망과 동일한 환경을 안전하게 사용할 수 있다. 이를 통해 지사에서 본사의 내부망에 안전히 접속할 수 있도록 구성한다. 5. Web filteringURL Filtering 기능을 통해 유해하거나 비업무용 웹사이트, 악성코드 유포지, 피싱 사이트에 대한 접근을 차단한다. HTTPS Scanning(SSL Inspection) 기능을 활성화하여 암호화된 트래픽 내의 악성 콘텐츠도 탐지 및 차단한다. 웹 필터링 로그는 Rsyslog→Logstash→Elasticsearch로 연계하여 통합 로그 관리 및 분석 시스템과 연동한다. 6. ELK와 역할 기반 노드 분리 ELK Stack을 기반으로 로그 데이터의 수집, 저장, 조회 효율을 최적화하고 클러스터 안정성 확보를 위해 Elasticsearch 클러스터를 마스터, 핫, 프로즌 노드를 역할별로 분리한다.7. 모의해킹다음 모의 해킹 작업을 통해 각 방화벽의 기능이 정상적으로 작동하는지 검증한다. ① SQL Injection ② Port Scanning ③ Ping of Death ④ SYN Flooding ⑤ Directory Listing ⑥ IP Spoofing ⑦ Backdoor Detect |

| 사용기술 및 개발환경 |

개발환경: VMware® Workstation 17 Pro version 17.6.3 build-24583834 가상터미널: Mobaxterm Personal Edition v24.2 Build 5220 운영체제: Rocky Linux 8.10, Kali linux version 2025.2, Windows 10 웹 서버: Apache 데이터베이스: Oracle Database 19c Enterprise Edition 솔루션: Sophos UTM 9.714-4 32-bit ELK(Elasticsearch,Logstash,Kibana) Stack |

|

|

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.