GNS3를 사용한 고가용성 및 제로 트러스트 기반의 통합 엔터프라이즈 서비스 플랫폼 구축

프로젝트 발표날짜 : 2025. 12. 08

KH IEI PROJECT

KH IEI PROJECT

(정보시스템구축)정보시스템 구축·운영 기반 정보보안 전문가 양성과정(2) 종일

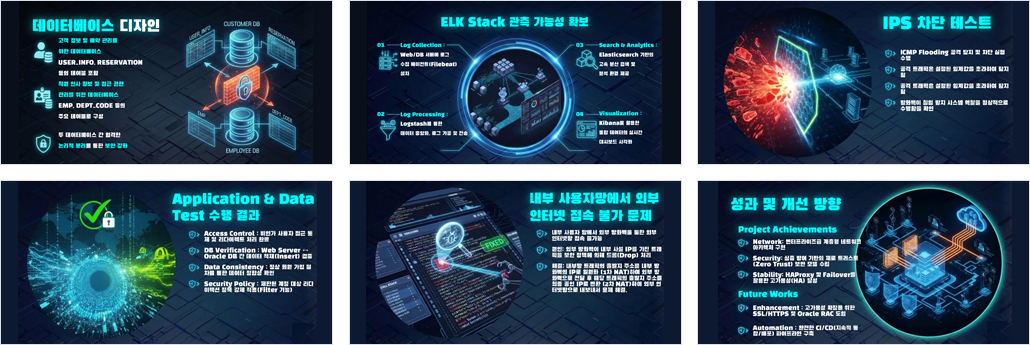

| 팀장/팀원 | 추**(팀장) : 핵심 역할 및 기술 중점 •프로젝트 총괄 및 일정 관리 •DMZ 네트워크 기반 구축(192.168.15.0/24) •고가용성(HA) 네트워크 설계 및 구축 (HAProxy, Keepalived를 이용한 로드밸런싱/HA 이중화 구성 및 SPoF 제거) •DB 서버 구축 (Linux, Oracle 19c) 및 DB 존(192.168.0.0/24) 설계 •외부 고객용 Web Server 1, 2 구축 지원 (Apache Tomcat 9, JDK 11 환경 설정) •문서 통합 및 교정 PPT 작성 및 발표 자료 준비 총괄 상세 항목 1. 로드밸런서 HA 구성 및 SPoF 제거 •HAProxy/Keepalived를 활용하여 L4 스위치 역할을 구현 •가상 IP(VIP)를 통해 Active-Standby 이중화를 구축 •VRRP 프로토콜을 이용해 마스터와 백업 간의 상태를 동기화하고 단일 장애 지점 (SPoF)을 완전히 제거 •웹 서비스의 가용성을 최대한으로 높이는 구체적인 방안 구상 2. DMZ 인프라 상세 구조 및 서버 간 통신 •DMZ 네트워크 대역(192.168.15.0/24)의 IP 할당 계획 -Web server_1 : 192.168.15.100 -Web server_2 : 192.168.15.101 -로드 밸런싱용 PC: 192.168.15.3(Web1)/ 192.168.15.4(Web2)/ 192.168.15.2 -DNS server : 192.168.15.102 •Outer_FW를 통한 외부망과의 연결 구조 구현 •외부 요청 트래픽이 VIP를 거쳐 Web Server 1/2로 분산되는 로드밸런싱 메커니즘과 세션 유지 방안 구상 3. DB 서버 역할 및 보안 접근 통제 •Oracle 19c 데이터베이스 구축 과정 및 데이터 모델링(데이터 구조 정의) 구상 -DB server : 192.168.0.3 •Inner_FW 정책을 활용하여 승인된 웹 서버(DMZ)만 1521 포트를 통해 DB 서버에 접 근하도록 통제하는 DB 존 보호 방안 구상 •실제 DB 모델링 •모델링 기반으로 DB 구축(테이블 및 시퀀스 생성) •구축된 DB 서버를 Web 서버와 연동하여 실제 웹사이트 구현 |

|---|---|

| 김** : 핵심 역할 및 기술 중점 •외부 고객용 Web Server 1, 2 구축 (Apache Tomcat 9, JDK 11 환경 설정) •DNS 서버 구축 및 로드밸런서 VIP 연동을 통한 도메인 기반 접근 구현 •외부/DMZ 영역의 Beats 설치 및 설정 (Web 1, 2, DNS, LB의 Filebeat/Metricbeat) •ELK 서버 로그 전송 확인 •DMZ 네트워크 구축 지원 상세 항목 1. DNS 서버 구축 및 VIP 연계 •DNS 서버에 A 레코드 또는 CNAME 레코드를 설정하여 로드밸런서의 VIP 주소로 도 메인을 매핑 -DNS server : 192.168.15.102 •사용자가 도메인 기반으로 서비스에 접근했을 때 로드밸런싱 환경과 유기적으로 연계 2. DMZ 영역 웹 서비스 구축 및 구성 •Linux 환경에 Apache Tomcat 9 및 JDK 11을 설치 및 환경 변수를 설정 -Web server_1 : 192.168.15.100 -Web server_2 : 192.168.15.101 •고가용성 부하 분산을 위한 웹 서버 클러스터링 구성 및 세션 공유(Session Clustering) 3. DMZ 영역 로그 수집 메커니즘 •Filebeat를 이용해 Tomcat 및 시스템 로그를 수집 •Metricbeat를 이용해 CPU, 메모리 등 자원 상태를 수집 •중앙 ELK 서버로 전송하는 설정 파일 구성 •DMZ 서버의 보안 로그를 실시간으로 모니터링하는 체계 마련 4. Outer_FW의 트래픽 제어 정책 •Outer_FW에서 외부망(Internet)으로부터의 접근을 HTTP(80), HTTPS(443), DNS(53) 포트로만 허용 •Web Server VIP로만 접근하도록 설정하는 ACL 정책 구현 5. Elastic Stack 아키텍처 및 SIEM 환경 구축 •Elasticsearch의 데이터 저장/검색 역할, Logstash의 데이터 수집/파싱 역할, Kibana의 시각화 역할 등 각 컴포넌트의 유기적인 동작 구현 -Elastic Stack server : 192.168.14.100 •SIEM(보안 정보 및 이벤트 관리) 환경을 구현 6. Kibana 대시보드를 통한 운영 효율성 향상 •Filebeat/Metricbeat를 통해 수집된 데이터를 기반으로 CPU 사용률, 네트워크 트래픽, 서비스 응답 시간, 비정상 접속 시도 등을 실시간 시각화하는 대시보드 구성 •운영 효율성 및 장애 대응 속도 향상 기여 방안. | |

| 김** : 핵심 역할 및 기술 중점 •이중 방화벽 (Outer_FW, inner_FW) 구축 (ASG9/UTM9) •IPS/IDS 기능 활성화 및 외부/내부 침입 탐지 수행 •내부 사용자망(192.168.13.0/24) 구축 •Inner_FW의 Zone 분리 및 ACL 정책 구현 •방화벽 Syslog 설정을 통한 ELK 서버 로그 전송 •PPT 작성 및 발표 자료 준비 상세 항목 1. UTM9 이중 방화벽 구조 및 Zone 분리 •UTM9 장비를 활용하여 DMZ, 내부망(Internal), DB 존을 물리적/논리적으로 분리하는 네트워크 설계 -Outer_FW : 192.168.15.1 / 192.168.20.2 -Inner_FW : 192.168.13.1(내부 사용자망 GW) / 192.168.14.1(내부 서버망 GW) / 192.168.0.1(DB GW) / 192.168.20.1 •Inner_FW가 내부망의 게이트웨이 역할을 수행하며 세그먼트 간 트래픽을 통제하는 부분 구현 2. 세분화된 보안 구역(Zone) ACL 정책 상세 •DMZ↔DB망 간의 트래픽을 Oracle 포트(1521)로만 허용 •내부 사용자망↔DB망은 전면 차단 •최소 권한의 원칙에 입각한 ACL 정책 구현 •NAT(Network Address Translation) 설정 방안 구상 3. 내부 사용자망(192.168.13.0/24) 구축 -직원 PC 1: 192.168.13.3 -직원 PC 2: 192.168.13.4 -직원 PC 3: 192.168.13.5 -직원 PC 4: 192.168.13.6 -직원 PC 5: 192.168.13.7 -직원 PC 6: 192.168.13.8 4. IPS/IDS 기능 활성화 및 침입 탐지 수행 •UTM9 방화벽에 침입 방지 시스템(IPS) 및 침입 탐지 시스템(IDS) 기능을 활성화 •외부/내부 침입 시그니처를 기반으로 공격을 탐지/차단 •보안 관제 역량 강화를 위한 방화벽 설치 5. 방화벽 로그 수집(Syslog) 연계 •방화벽에서 발생하는 모든 세션 및 보안 이벤트 로그를 Syslog 프로토콜을 이용해 ELK 서버의 Logstash로 전송하는 부분 구현 •로그 연동을 통한 정책 기반 보안 운영 능력 강화 | |

| 엄** : 핵심 역할 및 기술 중점 •ELK 서버 구축 (Elasticsearch, Logstash, Kibana 8.18.2) •Kibana 대시보드 구축 및 시스템 상태 시각화 구현 •내부 서비스 서버 구축 (직원용 웹 서버, Chat 서버) 및 운영 •내부망/DB망 Beats 설치 및 설정 (직원용 웹, Chat, DB) •전사 로그 통합 관리 및 SIEM 환경 구축 지원 상세 항목 1. Elastic Stack 아키텍처 및 SIEM 환경 구축 •Elasticsearch의 데이터 저장/검색 역할, Logstash의 데이터 수집/파싱 역할, Kibana의 시각화 역할 등 각 컴포넌트의 유기적인 동작 구현 -Elastic Stack server : 192.168.14.100 •SIEM(보안 정보 및 이벤트 관리) 환경을 구현 2. Kibana 대시보드를 통한 운영 효율성 향상 •Filebeat/Metricbeat를 통해 수집된 데이터를 기반으로 CPU 사용률, 네트워크 트래픽, 서비스 응답 시간, 비정상 접속 시도 등을 실시간 시각화하는 대시보드 구성 •운영 효율성 및 장애 대응 속도 향상 기여 방안 구성 3. 내부 서비스 서버 구축 및 운영 •직원용 Web server 및 Chat server를 내부망(192.168.14.0/24)에 구축 -직원용 Web server : 192.168.14.101 -Chat server : 192.168.14.102 •내부 사용자 대상 포털 및 실시간 커뮤니케이션 서비스 운영을 위한 구성 4. 내부망/DB망 로그 수집 및 비정상 행위 탐지 •내부 서버 및 DB 서버에 설치된 Beats를 통해 수집된 로그를 분석할 수 있게 구현 •내부 사용자의 비정상적인 행위(예: 허용되지 않은 포트 접속 시도)를 탐지하고 알림을 설정 5. UTM9 이중 방화벽 구조 및 Zone 분리 •UTM9 장비를 활용하여 DMZ, 내부망(Internal), DB 존을 물리적/논리적으로 분리하는 네트워크 설계 -Outer_FW : 192.168.15.1 / 192.168.20.2 -Inner_FW : 192.168.13.1(내부 사용자망 GW) / 192.168.14.1(내부 서버망 GW) / 192.168.0.1(DB GW) / 192.168.20.1 •Inner_FW가 내부망의 게이트웨이 역할을 수행하며 세그먼트 간 트래픽을 통제 6. IPS/IDS 기능 활성화 및 침입 탐지 수행 •UTM9 방화벽에 침입 방지 시스템(IPS) 및 침입 탐지 시스템(IDS) 기능을 활성화 •외부/내부 침입 시그니처를 기반으로 공격을 탐지/차단 •보안 관제 역량 강화를 위한 방화벽 설치 | |

| 윤** : 핵심 역할 및 기술 중점 •Zero Trust 기반 사용자 접근 제어 환경 설계 및 최종 구현 및 검증 •Admin PC 구축 (시스템 관리자용 콘솔) 및 운영 환경 설정 •내부 사용자망(192.168.13.0/24) 구축 •SSH 키 기반 인증 방식 적용 및 로그 기록 구성 •직원용 PC 구축 및 내부 방화벽 인증 후 서비스 접근 허용 구현 •ELK 대시보드 접속 및 로그 분석 수행을 통한 운영 효율성 검증 상세 항목 1. Zero Trust 기반 접근 제어 환경 구현 •'절대 신뢰하지 않고 항상 검증하라'는 Zero Trust 원칙을 적용 •내부 사용자가 서비스에 접근하기 전에 Inner_FW를 통해 사용자 인증 절차를 거치도 록 하는 인증 후 접근 허용 2. Admin PC(시스템 관리자용 콘솔) 및 내부 사용자망 구축 -Admin PC : 192.168.13.200 -직원 PC 1: 192.168.13.3 / -직원 PC 2: 192.168.13.4 -직원 PC 3: 192.168.13.5 / -직원 PC 4: 192.168.13.6 -직원 PC 5: 192.168.13.7 / -직원 PC 6: 192.168.13.8 3. Admin PC 관리 시스템 및 SSH 보안 강화 •Admin PC를 통한 전체 인프라 유지보수 •로그 모니터링 수행 환경 마련 •SSH 키 기반 인증을 적용하여 비밀번호 기반 접근을 차단 •관리자 계정의 접근 내역을 로그로 기록하는 보안 강화 4. 운영 효율성 및 장애 대응 속도 향상 검증 •ELK 대시보드에 접속하여 실제 서버의 자원 사용률, 네트워크 트래픽, 로그 발생량 등을 분석 •미리 설정된 임계치 기반 알림을 확인하는 운영 시나리오 테스트 수행 5. DMZ 영역 웹 서비스 구축 및 구성 •Linux 환경에 Apache Tomcat 9 및 JDK 11을 설치 및 환경 변수를 설정 -Web server_1 : 192.168.15.100 -Web server_2 : 192.168.15.101 •고가용성 부하 분산을 위한 웹 서버 클러스터링 구성 및 세션 공유(Session Clustering) 6. 역할 및 권한 분리 •Admin PC (관리자)와 직원용 PC (일반 사용자)의 계정/권한 수준을 명확히 분리 •최소 권한의 원칙을 준수하여 불필요한 접근을 원천 차단하는 내부 관리 체계 확립 | |

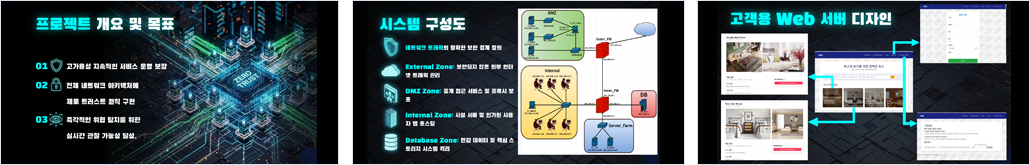

| 개요 | 본 프로젝트는 가상 환경에서 DNS, Web, DB, 채팅 서버 등 다양한 서비스를 안정적으로 운영하기 위한 기업형 통합 인프라를 설계·구현하는 것을 목표로 한다. 방화벽과 내부·외부 침입 탐지 시스템 등 핵심 보안 요소를 통합하여, 실제 기업 환경에 근접한 고가용성(HA) 및 제로 트러스트 기반 서버 운영 구조를 구축하고자 하였다. 해당 프로젝트를 통해 다음과 같은 역량 향상을 기대할 수 있다. 1. 기업 환경과 유사한 인프라 구조를 직접 설계·운영함으로써 서버 간 통신 흐름 및 네트워크 구성 원리를 체계적으로 이해할 수 있다. 2. 보안 정책 수립과 네트워크 접근 통제 절차를 직접 구현하여 정책 기반 보안 운영 능력을 강화할 수 있다. 3. 단일 장애 지점(SPoF) 제거 및 이중화 개념을 실습을 통해 습득하여 안정적인 서비스 운영 구조를 설계할 수 있다. 4. 서버 보안 체계의 연계 구조를 이해하고 비정상 행위 탐지 및 실시간 로그 분석을 수행함으로써 보안 관제 역량을 강화할 수 있다. 5. 시스템 상태를 시각화·모니터링함으로써 운영 효율성과 장애 대응 속도를 향상시킬 수 있다. 본 프로젝트는 단순한 서버 구축을 넘어, 실제 기업의 네트워크·보안·운영 구조를 통합적으로 이해하고 구현해보는 실무형 학습 과정이다. |

| 구현기능 | 외부 및 DMZ 네트워크 (192.168.15.0/24) • 구성요소: Web Server_1 ip주소: 192.168.15.100 os기술: Linux, Apache Tomcat 9, JDK 11(java), Filebeat·Metricbeat 구현기능: -외부 고객용 웹 서비스 제공 (Apache Tomcat 기반) -로드 밸런서를 통해 트래픽 분산 -Filebeat·Metricbeat 설치로 로그 및 자원 모니터링 데이터를 중앙 ELK 서버로 전송 • 구성요소: Web Server_2 ip주소: 192.168.15.101 os기술: Linux, Apache Tomcat 9, JDK 11(java), Filebeat·Metricbeat 구현기능: -Web Server_1과 동일 기능수행 -HAProxy 로드밸런서에 의해 트래픽이 분산됨 -고가용성(HA) 부하 분산을 위한 클러스터 구성 • 구성요소: Dns Server ip주소: 192.168.15.102 os기술: Linux, Filebeat·Metricbeat 구현기능: -내부·외부 요청에 대한 도메인 이름 해석 담당 -Filebeat·Metricbeat 설치로 로그 수집 • 구성요소: 로드밸런서 ip주소: 192.168.15.2, 192.168.15.3, 192.168.15.4 os기술: Linux, HAProxy + Keepalived, Filebeat·Metricbeat 구현기능: -외부 사용자의 요청을 web server_1과 web server_2로 분산 처리 -Keepalived로 가상 IP 구성 → 단일 장애 지점(SPoF) 제거 -Filebeat·Metricbeat를 통해 로드 상태를 중앙 모니터링 서버로 전송 내부&외부 방화벽 • 구성요소: Outer_FW ip주소: 외부 ↔ 내부 인터페이스: 192.168.15.1 / 192.168.20.2 os기술: ASG9 (UTM 장비) 구현기능: -외부 네트워크와 DMZ 간 트래픽 제어 -HTTP/HTTPS, DNS 트래픽만 허용 -IPS/IDS 기능 활성화로 외부 침입 탐지 수행 -Syslog로 로그를 ELK 서버로 전송 (Beats 설치 불가) • 구성요소: inner_FW ip주소: 192.168.20.1 / 13.1(내부 사용자 구간) / 15.1(내부 서버) / 0.1(DB) os기술: UTM9 구현기능: -내부망·DMZ·DB망 간 세분화된 보안 구역(Zone) 분리—정책 기반 트래픽 제어 -내부↔DMZ↔DB 간의 세부 ACL, 서비스별 허용(예: 웹서버→DB는 1521/Oracle 포트만 허용) -내부망의 게이트웨이(기본라우터) 역할: 라우팅, NAT(필요시), 세션 추적 -내부 침입탐지/로그 수집(IDS/로그 포워딩), 감사로그 생성 내부 서버 네트워크 (192.168.14.0/24) • 구성요소: ELK 서버(엘라스틱 스택 서버) ip주소: 192.168.14.100 os기술: Linux, Apache Tomcat, Filebeat + Metricbeat, Elastic Stack(Elasticsearch, Logstash, Kibana) 구현기능: -Elasticsearch/Kibana/Logstash(중앙 로그 저장·검색·시각화) -Kibana 대시보드에서 시각화 -전사 로그 통합 관리 및 SIEM 환경 구축 • 구성요소: 직원용 웹 서버 ip주소: 192.168.14.101 os기술: Linux, Apache Tomcat, Filebeat + Metricbeat 구현기능: -내부 직원 대상 포털 및 업무 지원 웹 서비스 운영 -Filebeat·Metricbeat로 로그 및 상태 정보를 ELK 서버로 전송 -외부에 노출되지 않음(내부 정책에 따라) • 구성요소: Chat 서버 ip주소: 192.168.14.102 os기술: Linux, Filebeat + Metricbeat 구현기능: -내부 실시간 커뮤니케이션(메신저) 서비스 제공 -부서별, 프로젝트별 채팅방 생성 -Filebeat·Metricbeat로 로그 및 상태 정보를 ELK 서버로 전송. DB 서버 네트워크 • 구성요소: DB Server ip주소: 192.168.0.3 os기술: Linux, Oracle , Filebeat + Metricbeat 구현기능: -웹 서버 및 내부 시스템에서 사용하는 핵심 데이터 저장소 -외부 및 내부 사용자 직접 접근 불가, inner_FW 정책에 따라 승인된 서버만 접근 허용 -Filebeat·Metricbeat로 로그와 상태 데이터를 ELK 서버로 전송 내부 사용자(직원) 네트워크 (192.168.13.0/24) • 구성요소: Admin PC(시스템 관리자용 콘솔) ip주소: 192.168.13.200 os기술: Windows 10 구현기능: -전체 인프라 관리 및 백업 -모니터링 수행 -ELK 대시보드 접속 -SSH 관리 -로그 분석 수행. • 구성요소: 직원용 PC (내부 사용자) ip주소: 192.168.13.3~8 os기술: Windows 10 구현기능: -내부망을 통해 직원용 웹 서버 / 챗 서버 / DB 서버 접근 -내부방화벽을 통해 인증 후 접근 허용 -제로 트러스트 기반 사용자 접근 제어 |

| 설계의 주안점 | 외부망, DMZ, 내부망, DB 존으로 구분되며 각 영역은 UTM9 방화벽을 중심으로 계층적으로 분리되어 있다. DMZ에는 외부 서비스(Web, DNS)가, 내부망에는 사내 서비스용 Web·Chat·Elastic Stack 서버가 위치하며, 내부 데이터는 DB 존에 저장되어 외부 접근이 완전히 차단된다. 이를 통해 Zero Trust 기반의 최소 권한 접근 원칙을 실습 환경에 구현할 수 있게 하였다. 본 설계의 주요 주안점은 다음과 같다. 1. 이중 방화벽 구조를 통한 네트워크 분리 o 외부 및 내부망 사이에 UTM9 방화벽을 이중으로 구성하여, 트래픽을 단계별로 검사하고 비인가 접근을 차단하였다. o DMZ, 내부망, DB 존을 각각 독립된 IP 대역으로 분리해 보안 등급을 구분할 수 있도록 하였다. o 방화벽 정책은 “외부→DMZ 일부 포트 허용 / DMZ→내부 최소 허용 / 내부→DB 통제” 원칙으로 설정하였다. 2. 웹 서비스 이중화 및 로드밸런싱 구현 o HAProxy와 Keepalived를 이용하여 Web Server 1·2 간 트래픽을 분산하였다. o 가상 IP(VIP)를 기반으로 이중화(Active–Standby)를 구성하여 한쪽 노드 장애 시에도 서비스가 지속되도록 하였다. o 이를 통해 단일 장애 지점(SPoF)을 제거하고, 실제 고가용성 환경을 실습할 수 있게 설정하였다. 3. DNS 서버 구축 및 내부 서비스 통합 o 사내 도메인 서버를 직접 구성하여 Web, Chat, Elastic Stack 등 내부 서비스를 통합 관리할 수 있게 하였다. o VIP 주소를 DNS 레코드에 등록해 로드밸런싱 환경과 연계되도록 하였다. o 이를 통해 사용자는 도메인 기반 접근으로 서비스 이용이 가능하도록 하였다. 4. 보안 로그 및 모니터링 시스템 구축 o Elastic Stack(Elasticsearch, Logstash, Kibana)을 활용해 서버·방화벽·시스템 로그를 중앙 수집하고 시각화하였다. o 각 서버의 상태, 접속 이력, 비정상 트래픽을 실시간으로 확인하여 관제 체계의 핵심 기능을 구현하였다. 5. 내부 관리 체계 및 접근 통제 강화 o 관리용(Admin) PC를 통해 서버 유지보수와 로그 모니터링을 수행하도록 설정하고, 일반 사용자 PC와는 계정·권한 수준을 분리하였다. o SSH 키 기반 인증 방식을 적용하여 불필요한 접근을 방지하고, 변경 내역은 로그로 기록되도록 구성하였다. 본 구조는 단순한 서버 연결을 넘어, 실제 기업의 네트워크·보안·모니터링 체계를 축소 재현한 형태로 설계되었다. 이를 통해 팀원들은 고가용성 설계 원리, 보안 정책 수립 절차, 로그 분석 및 관제 기법을 통합적으로 습득할 수 있을 것으로 기대된다. |

| 사용기술 및 개발환경 |

서버 및 방화벽 -Web Server : Linux, Apache Tomcat -DB : Linux, Oracle -DNS : Linux -Chat Server : Linux -엘라스틱 스택 server : Linux, ELK 스택(Logstash, Elasticsearch, Kibana) -방화벽 : Asg, UTM 사용자 PC -Admin, 직원 pc : Window -로드밸런싱용 pc : OS=Linux, Load Balancer=HAProxy, Keepalived **추가 로그 수집 프로그램 설치 -고객용_Web Servers : Filebeat + Metricbeat -DNS Servers : Filebeat + Metricbeat -Load Balancer : Filebeat + Metricbeat -DB Servers : Filebeat + Metricbeat -직원용_Web Server : Filebeat + Metricbeat -Chat Server : Filebeat + Metricbeat -방화벽 : syslog 설정(Beat 설치 불가) 프로그램 버전 -Linux : Rocky-8.10(최소설치) -Windows : Window 10 -Asg : Asg9 -UTM : UTM9 -Oracle : Oracle 19c -Apache Tomcat : Apache Tomcat-9 -JDK : java 11 -ELK스택 : 8.18.2(모두 같은 버전으로 통일) -Beats : 8.18.2 -VMware Workstation : 17.6.3 pro |

|

|

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.