치킨피자대학교 네트워크 보안 인프라망 고도화 사업

프로젝트 발표날짜 : 2023. 01. 04

KH IEI PROJECT

KH IEI PROJECT

(정보시스템구축)보안엔지니어링 기반 정보보안 전문가 양성과정B2 1회차

| 팀장/팀원 | 박**(팀장) : 팀장, PPT, 보고서, 토폴로지 작성, 회의록, 분교 구성 |

|---|---|

| 김** : 팀원, PPT, 보고서, 토폴로지 작성, 회의록, 본교 서버팜(DB, WAS, FTP, ESM, Storage, IPS), DMZ(WEB) 담당 | |

| 황** : 팀원, PPT, 보고서, 토폴로지 작성, 회의록, 본교 VPN, UTM, IPS, 백본 이중화, 안티 디도스, 강의실 네트워크( NAC 등) 담당 | |

| 정** : 팀원, PPT, 보고서, 토폴로지 작성, 회의록, 본교 서버팜(DB, WAS, FTP, ESM, Storage, IPS) 담당 | |

| 이** : 팀원, PPT, 보고서, 토폴로지 작성, 회의록, 본교 DMZ(WAF, MAIL, DNS, Web, Subweb, 메일 보안 솔루션, L4 스위치) 담당 | |

| 양** : 팀원, PPT, 보고서, 토폴로지 작성, 회의록, 본교 VPN, L4 Switch&UTM 이중화, IPS, 백본 이중화, 안티 디도스, Bandwidthd 담당 | |

| 개요 | 치킨피자대학교에서 치킨피자 팀에게 보안 인프라망 고도화 사업 제안 요청을 의뢰하여 대학교 내의 시설과 연결된 네트워크 서버를 정비해서 보안이 강화된 네트워크 환경을 구축하기로 했습니다. 치킨피자대학교의 분교에서도 본교의 서버 환경을 이용할 수 있도록 하여 효과적인 서버 구축과 함께 보안이 강화된 대학교 네트워크 환경을 이루는 데 기여를 합니다. |

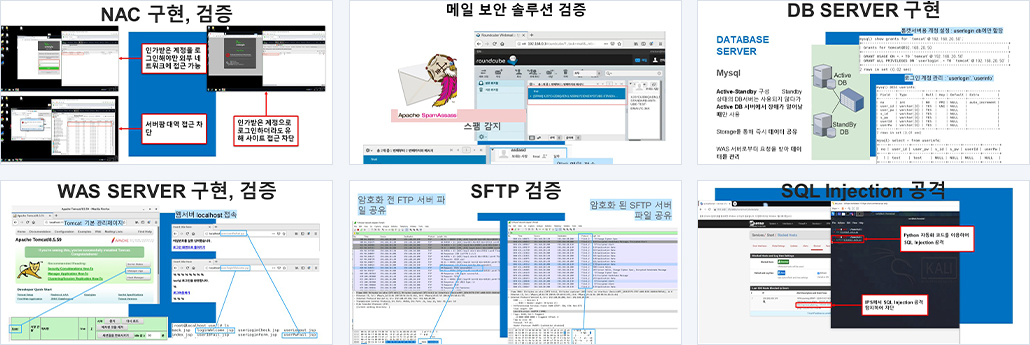

| 구현기능 | 본교 네트워크(강의실 포함) 서버 : DHCP 서버 기술 : 이중화, Firewall load balancing, VRRP, Site to Site VPN 장비 : 백본 스위치, NAC, UTM, IPS, Anti-DDoS DMZ 서버 : WEB/SUBWEB 서버, MAIL 서버, DNS 서버 기술 : Web Server load balancing, Spamassassin 장비 : WAF Server Farm 서버 : WAS, SFTP, ESM, DB 기술 : Elastic Search, Logstash, File beat, Kibana, Tomcat, MYSQL(Database), Apache, openJDK, Gluster(Storage) 장비 : IPS 분교 네트워크(서버는 본교에서 쓰는 형태) 서버 : DHCP 기술 : Site to Site VPN, VRRP 장비 : NAC, UTM |

| 설계의 주안점 | ㆍ네트워크 *VPN*으로 본교의 내부 서버를 효율적으로 운용 전용선으로 본교와 분교간의 통신을 연결하기보다 터널링을 사용하여 암호화된 네트워크 구축을 위한 VPN을 설정해 구축 비용을 절감하고, 학교 인트라넷으로 본교 내부 네트워크의 서버들을 분교와 공유합니다. *Anti-DDoS*에서 발견하는 DDoS의 흔적 분산 서비스 거부 공격(DDoS)에 대응하여 서버의 가용성과 네트워크 안정성을 확보하고, 학교 네트워크 서버를 DDoS로부터 안전하게 보호하기 위한 목적을 가지고, iptables 기술로 구현하였습니다. *백본 스위치*로 네트워크 장치들의 트래픽을 처리하여 학교 통신의 방대한 트래픽을 운반 네트워크의 중심에 위치한 스위치이며, 네트워크 통신으로 발생하는 트래픽을 감당하는 큰 역할을 담당합니다. 네트워크의 가용성과 성능과 확장성을 높이는데 도움이 되며, 학교 네트워크의 특성상 항상 네트워크가 서비스 되어야 합니다. 그렇기 때문에 본교에서는 백본 스위치를 이중화 구성을 하여 안정성을 확보합니다. ㆍ장비 시스템 및 서버 *UTM*(Unified Threat Management)을 통한 학교 네트워크 보안 강화 Sophos를 활용하는 통합 위협 관리를 위한 장비로써 방화벽 정책과 콘텐츠 필터링을 이용하여 학교 네트워크 보안 기술을 유연하게 적용합니다. 그리고 중앙에 집중된 기술로 통합 관리를 한다는 것이 장점입니다. 비용 면에서도 효율적이고, 학교 네트워크 보안 위협을 대응하는데 효과적으로 작용합니다. 기대 효과 : 네트워크 보안(FW, IDS/ IPS), 암호화(VPN), 콘텐츠 필터링, 통합관리(로그관리) 등이 있지만, 현재 사용할 학교 UTM에는 *FW기능, 콘텐츠 필터링 부분만 넣었습니다. *IPS*(intrusion Prevention System)를 활용하여 학교 네트워크 침입을 탐지&차단 pfSense와 Snort Rule을 활용하고, 침입 방지 시스템으로써 위협을 발견하여 즉각적으로 대응하고, 학교 네트워크 내부의 엔드포인트에 침입하지 못하도록 하면서 바이러스 방지 정책을 활용하고, 공격자의 악의적인 활동으로 인한 공격시도를 차단하는 시스템으로 습니다. *NAC*(Network Access Control)를 통해 허가받지 않은 디바이스의 네트워크 접근을 제어 Untangle을 활용하여 엔드포인트, 즉 디바이스들이 네트워크에 접근하기 전 보안 정책 준수 여부를 검사하여 네트워크 사용을 제어합니다. 학교 내부 네트워크에서 허가되지 않은 접근을 제어함으로써 방화벽이 하지 못하는 디바이스 간의 통신에 대한 접근제어를 수행하여 능동적으로 학교 네트워크 보안을 강화합니다. *WAF*(Web Application Firewall)로 학교 웹 서비스를 보호 WAPPLES를 사용하여 UTM에서 막아주지 못한 웹서비스를 타겟으로한 공격인 XSS, CSRF, 웹 세션 공격, 웹 정보 수집과 웹 인증 공격들로부터 안전한 웹 서비스를 제공합니다. *DB 서버*를 효과적으로 Gluster로 공유디스크를 형성하여 학교 전산의 데이터를 보호 Gluster를 중심으로 DB서버를 관리하고 마운트하여 학교 전산이 기능을 다하지 못할 때와 같은 유사시 데이터 동기화 대응 방법으로 씁니다. Gluster를 통하여 Storage 서버에서 구성한 공유디스크가 Active-Standby로 Active가 사용하지 못하게 되면, Standby가 Active로 변경되어 공유디스크에서의 데이터 동기화로 구현되며, 학교 DB서버의 중추적인 데이터 전송 및 보호 역할을 다합니다. *ESM*(EnterPrise Security Management)*으로 학교 서버 보안을 확실하게 관리 관리할 때 조금 더 편리하게 관리할 수 있도록 기능을 제공해주는 통합 보안 관리 시스템으로 Elastic stack(ELK)을 활용합니다. 허용, 차단 로그를 실시간으로 수집하여 남기고 저장하며 시각화 구현으로 보안 시스템을 총체적으로 모니터링하고 관리하며, 보안 프로세스를 동시적으로 관제가 가능하도록 학교에 제공합니다. *메일 보안 솔루션*을 통해서 학교 전자 메일에 대한 보안을 강화 학교에 메일 보안 솔루션을 제공함으로써 피싱 메일이나 스팸 메일을 통한 파일 암호화 해킹 공격(랜섬웨어)등에 대한 방어 능력을 강화하여 학교 자산에 대한 피해가 발생하지 않도록 합니다. |

| 사용기술 및 개발환경 |

운영체제 : Kali Linux, CentOS(6, 7) Window(XP, 7) 사용 소프트웨어 및 주요 기술 : GNS3, VMware Workstation, Virtual box, Wireshark, Heid SQL, WAPPLES(WAF), Radware(L4 스위치), Untangle(NAC), Elastic Stack |

|

|

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.