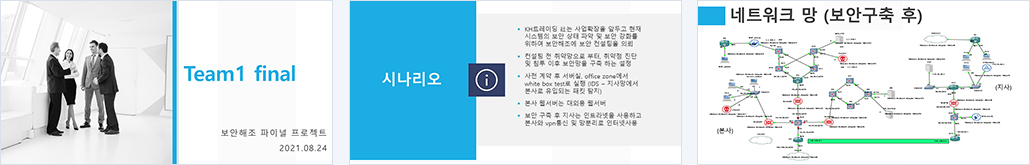

취약한 네트워크 보안컨설팅

프로젝트 발표날짜 : 2021. 08. 24

KH IEI PROJECT

KH IEI PROJECT

(정보시스템구축) 모의해킹 기반 정보보호 전문가 양성과정 1회차

| 팀장/팀원 | 장**(팀장) : 문자전송 쉘스크립트 개발, WAF구축 계획서 작성, 발표 |

|---|---|

| 김** : DMZ 서비스 구축, PPT제작, 회의록 작성 | |

| 김** : 보안강화한 네트워크 구성, VPN 구축, IDS 구축 및 로깅 설정 | |

| 강** : 취약한 네트워크 망 구성, tunneling, Iptables 설정 | |

| 이** : WEB 구현, 해킹 공격 수행, UTM 구축 및 차단 정책 설정 | |

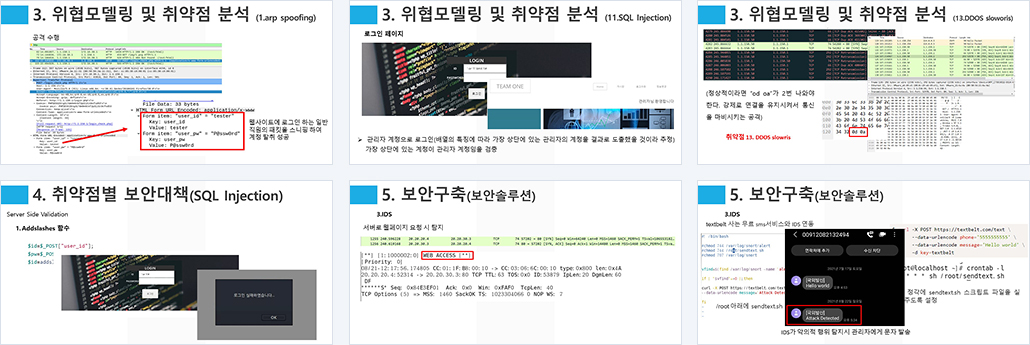

| 개요 | 취약한 네트워크의 모 사가 기본적인 보안 구성을 위해 보안컨설팅을 의뢰했다. 모의 해킹을 통해 현재 네트워크의 보안 수준을 파악하고 취약점을 찾기로 결정하여 모 사의 정보를 제공받았으며, 모의 해킹 결과 외부의 접근은 차단되었으나 스캐닝, 스푸핑, 악성코드 등 기본적인 공격에 대한 보안이 되어 있지 않다는 것을 알아내었다. 파악한 정보를 토대로 IDS, WAF, UTM 등의 보안 장비를 설치하여 스캐닝을 탐지하고 dos공격도 막아낼 수 있도록 보안을 강화하였다. |

| 구현기능 | VPN, 네트워크 구성, NAT 설정, 문자전송 쉘스크립트, UTM 구성, WAF구성, IDS 구성, 취약점 탐색, 해킹, OSPF, ACL, crontab, iptables, tunneling |

| 설계의 주안점 | "해킹 기법을 사용할 수 있는 네트워크 환경을 구성한다

NIDS 기반으로 IDS를 설치해 스캐닝, DoS등의 공격을 탐지한다 WAF, UTM를 사용해 유해 트래픽을 차단한다 VPN설정을 통해 본사와 지사간 암호화 통신을 수행한다" |

| 사용기술 및 개발환경 |

"<사용기술>

snort 2.9.16 WAPPLES-5.0.0.13_KH UTM(asg-9.401-11.1) <개발환경> GNS3-1.3.5 VMware-15.5.6 build-16341506 Linux(CentOS 6 64-bit(centos-release-6-7.el6.centos.12.3.x86_64) VirtualBox-6.1.22-144080-Win Kali-Linux-2016.2-vm-amd64 kali-linux-2020.3-vmware-amd64 Wireshark 3.0.6 Atom 1.57.0" |

|

|

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.