WHITE여행사 보안 인프라망 구축

(정보시스템구축)스마트훈련 기반 정보시스템 구축 보안 전문가 양성과정D 1회차

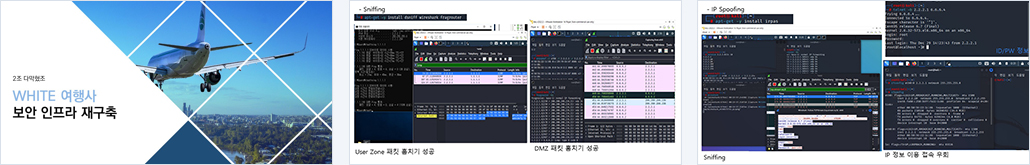

| 개요 | WHITE 여행사의 대량 고객 유입으로 인한 사업확장 중에 익명의 해커로부터 고객 개인정보가 유출되어 정보 침해의 공격 방지 및 신뢰도를 높이기 위해 보안 인프라 재구축 제안 요청서를 올렸다. 요청서의 제안을 받아 제공받은 정보를 토대로 모의해킹을 WHITE BOX 방식으로 진행하여 취약점 분석 및 ESM, UTM, WAF, SNORT(IDS), NAC, FWLB, SLB, 장비 이중화 보안장비 도입을 통한 유지보수를 진행하여 보안 인프라 재구축을 하였다. |

|---|---|

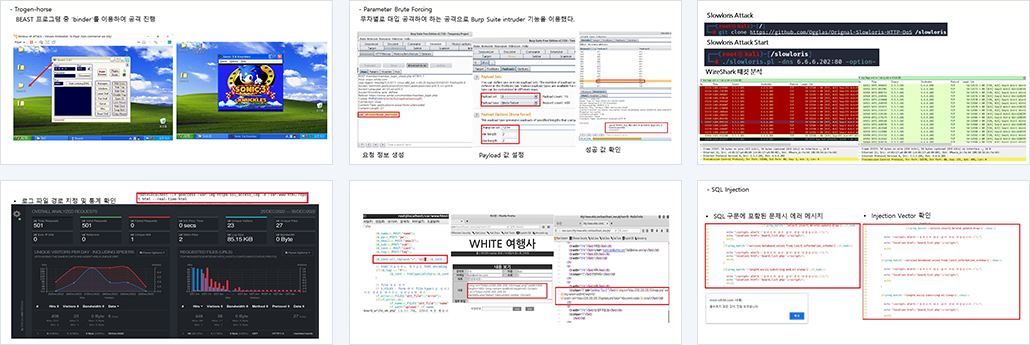

| 구현기능 | [모의해킹 관련] 1. 모의 해킹 방식 1) White Box Testing 2. 수동적 정보수집 1) DNS 정보수집 (1) Zone Transfer (2) Dictionary Attack 2) 경로추적 3. 능독정 정보수집 1) Active Host Scanning 2) Port Scanning 3) IDLE Scanning 4) Vulnerability Scanning 1) Nessus 4. 공격수행 1) Metasploit 2) Network (1) Sniffing - 하나씩 공격 진행 - ARP Spoofing - ICMP Spoofing - DHCP Attack - Remote Sniffing -ssl 엮어서 진행 (2) Spoofing - IP Spoofing - DNS Spoofing / DNS Cache Poisoning (3) Hijacking - TCP session Hijacking - HUNT 3) System (1) 악성코드 - Ransomware, Trojan, RAT, Backdoor, Wiper Malware (2) PW Cracking - john-the-ripper, Hydra 4) WEB (1) 정보수집 - Banner Grabbing, Fingerprinting, WEB Spidering, Vulnerability Scan (2) Bypassing Client Side Validation (3) WEB 인증 공격 - Brute Forcing - Dictionary Attack (4) WEB 세션 공격 - Fixation, Hijacking (5) Cross Site Scripting - Stored, Reflected (6) Cross Site Request Forgery - Stored, Reflected (7) SQL Injection - 인증우회, Non-Blind(Query / Error), Blind(Boolean / Time) (8) Directory Listing (9) File Upload/Download 취약점을 활용한 공격 (10) SSL Attack - SSL Mitm, SSL Strip, HeartBleed 5) DOS / DDOS / DRDOS (1) - UDP Flooding, ICMP Flooding, TCP Connect Flood, GET Flooding, Hulk, CC Attack (2) DRDOS - ICMP Flooding (3) DDOS - TCP Connect Flood =================================================================== [보안 인프라 구성 관련] 1. Network 1) Hierarchical 3 layer 모델을 기반으로 Network 토폴로지 설계 2) User Zone, ServerFarm, DMZ Network 망분리 3) NW 장비 이중화 4) VPN(Site-to-Site) 5) L4 Switch(SLB / FWLB) 6) IDS(NW 기반) 7) IPS 8) NAC(Untangle) 2. System 1) Cron 2) rsyslog 3) logrotate 4) Go Access 5) 백업 6) PAM 7) Tripwire 8) SELinux 3. Service 1) 원격 서비스(Telnet / SSH / RDP) 2) DNS 3) DNSSEC 4) DHCP 6) WEB(HSTS / VirtualHost) 4. WEB Service 1) WEB & DBMS 구축 및 연동 2) Secure Coding - SQL INJECTION 3) WAF(inline - high availablity) 5. 기타 Solution 1) UTM 2) ESM |

| 설계의 주안점 | 네트워크 망 분리 Iptables, WAP, UTM을 통한 보안 Ipsec VPN을 이용한 암호화 통신 NAC를 이용하여 설정된 사용자만 네트워크 접근 허용 네트워크 장비 이중화 |

| 사용기술 및 개발환경 |

OS : WIN10, VMware, GNS3, CentOS, Alteon, KALI_2016 TOOL : Wireshark, Snort, Untangle, SOPHOS, Wapples, BURPSUITE, UTM9, Oracle |

|

|