Heartbleed 공격을 당한 KH에셋증권의 취약점 진단 및 보안 인프라 구축

프로젝트 발표날짜 : 2021. 04. 20

KH IEI PROJECT

KH IEI PROJECT

정보시스템 구축 및 취약점 진단 전문가 양성과정(2) 1회차

| 팀장/팀원 | 이**(팀장) : 네트워크 관련 Hierarchical 3 layer 모델 기반으로 Network 토폴로지 설계 User Zone, Server Farm, DMZ Network 망분리 본사 User Zone Network 할당 내역, NW 장비 Network 정보설정 L2 Switch 설정 - Spanning Tree, VLAN L3 장비 설정 - Routing, Gateway 이중화 TFTP를 이용한 Router / Switch 설정 내용 백업 및 복구 NAC(Untangle) 시스템 관련 계정 및 그룹 관리 , PAM , 백신 설치 솔루션 관련 UTM, ESM 서비스 관련 Secure Mail - Outlook 사용 모의해킹 관련 WEB 정보수집 - Banner Grabbing, Fingerprinting, WEB Spidering, Vulnerability Scan Bypassing Client Validation WEB 인증 공격 - Basic / Form Based Authentication Brute Forcing - Basic / Form Based Authentication Dictionary Attack WEB 세션 공격 - Brute Forcing, Fixation, Hijacking Cross Site Scripting - Stored, Reflective Cross Site Request Forgery - Stored, Reflective SQL Injection - 인증우회, Non-Blind(Query/Error), Blind(Boolean/Time) Directory Listing File Down/Upload SSL Attack - Mitm, Strip, HeartBleed |

|---|---|

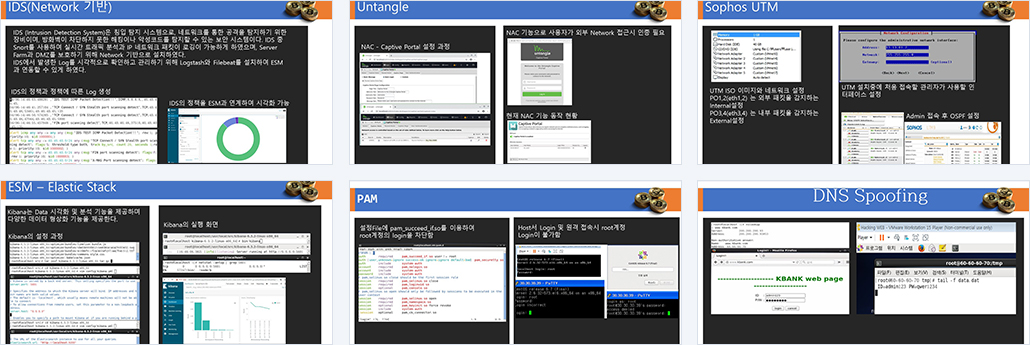

| 이** : 네트워크 관련 본사 Backbone / 모의 해킹팀 Network 할당 내역, NW 장비 Network 정보설정, L3 장비 설정 - Routing, NAT, Gateway 이중화 VPN(Site-to-Site) L4 Switch(FWLB) Router ACL, iptables(Host/Network 기반) IPS(Snort) 모의 해킹 관련 DNS 정보수집 - Zone Transfer - Dictionary Attack 경로추적 능동적 정보수집 (1). Active Host Scanning (2). Port Scanning (3). IDLE Scanning (4). Vulnerability Scanning - OpenVAS 활용 System (1). 악성코드 - Ransomeware, Trojan, RAT, Backdoor, Wiper Malware (2). PW Cracking - john-the-ripper, Hydra, Xhydra(router/server) 모의해킹 결과 보고서 및 체크리스트 작성 | |

| 임** : 네트워크 관련 본사 Backbone / Serverfarm 구역 Network 할당 내역, NW 장비 Network 정보설정 L3 장비 설정 - Routing, Gateway 이중화 L4 Switch FWLB iptables(Host/Network 기반) IPS(Snort) 서비스 관련 WEB(HSTS-Redirect) 시스템 관련 log Server 운영 - rsyslog, logrotate / 백업 server 운영 - Cron WEB 관련 WEB & DBMS 구축 및 연동 (1 / 2 Tier 구성) Secure Coding 해킹 관련 공격수행 (1). Metasploit (2). Network 1]. Sniffing - GRE 를 통한 ARP Spoofing or ARP Redirect 2]. Spoofing - IP Spoofing(SSH 접근통제 우회) - DNS Spoofing 3]. Hijacking - TCP session Hijacking(telnet) | |

| 최** : 지사, DMZ Network 할당 내역, NW 장비 Network 정보설정 L2 Switch 설정 - Spanning Tree, VLAN L3 장비 설정 - Routing, Gateway 이중화 L4 Switch SLB , HA 서비스 관련 FTP(Virtualhost) WEB(HSTS-Redirect) 시스템 관련 디스크 관리(RAID 5) WEB 관련 WEB & DBMS 구축 및 연동 (2 Tier 구성) Secure Coding WAF(proxy) 기타 SOL 관련 UTM , ESM 모의 해킹 관련 DOS / DDOS / DRDOS (1). DOS - LAND Attack, Smurf Attack, Syn Flooding, TCP Connection Flood, UDP Flooding, ICMP Flooding (2). DDOS - TCP Connection Flood, UDP Flooding, ICMP Flooding, GET Flooding, Hulk, CC Attack, Slow HTTP POST/Header/read DOS (3). DRDOS - ICMP Flooding | |

| 개요 | 가상의 증권회사 KH에셋증권이 Heartbleed 공격을 받아 개인정보가 유출되었다.

KH에셋증권은 Heartbleed 공격을 차단하고 모의해킹을 통해 취약점을 진단하고 결과를 바탕으로 추가적인 보안 위협을 막을 수 있는 보안 인프라를 구축하려고 한다. |

| 구현기능 | <1>. 보안 인프라 구성

1). Network 관련 구성 내용 (1). Hierarchical 3 layer 모델 기반으로 Network 토폴로지 설계 (2). User Zone, ServerFarm, DMZ Network 망분리 (3). Network 할당 내역, NW 장비 Network 정보설정 (4). L2 Switch 설정 - Spanning Tree, VLAN (5) L3 장비 설정 - Routing, NAT, Gateway 이중화 (6). TFTP를 이용한 Router / Switch 설정 내용 백업 및 복구 (7). VPN(Remote Access / Site-to-Site) (8). L4 Switch or ipvsadm(SLB, FWLB, HA) (9). Router ACL, iptables(Host/Network 기반) (10). IDS(Host/Network 기반) (11). IPS(Snort) (12). NAC(Untangle) 2). System 관련 구성 내용 (1). 계정 및 그룹 관리 (2). 디스크 관리(RAID 5) (3). log 서버 구축 및 운용 - rsyslog, logrotate (4). 백업 서버 구축 및 운용 - Cron (5). PAM (6). User Zone 지역에 백신 설치 3). Service(Application) 관련 구성 내용 (1). FTP(Virtualhost) (2). WEB(HSTS-Redirect) (3). DNS, DNSSEC (4). Secure Mail - Outlook 사용 4). WEB 관련 구성 내용 (1). WEB & DBMS 구축 및 연동 (1 / 2 Tier 구성) (2). Secure Coding (4). WAF(proxy) 5). 기타 SOL 관련 구성 내용 (1). UTM (2). ESM <2>. 모의 해킹 1). 모의 해킹 방식 - White Box Testing 2). 수동적 정보수집 (1). DNS 정보수집 - Zone Transfer (2). 경로추적 3). 능동적 정보수집 (1). Active Host Scanning (2). Port Scanning (3). IDLE Scanning (4). Vulnerability Scanning - OpenVAS 활용 4). 공격수행 (1). Metasploit (2). Network 1]. Sniffing - GRE 를 통한 ARP Spoofing or ARP Redirect 2]. Spoofing - IP Spoofing(SSH 접근통제 우회) - DNS Spoofing 3]. Hijacking - TCP session Hijacking(telnet) 5). System (1). 악성코드 - Ransomeware, Trojan, RAT, Backdoor, Wiper Malware (2). PW Cracking - john-the-ripper, Hydra, Xhydra(router/server) 6). WEB (1). 정보수집 - Banner Grabbing, Fingerprinting, WEB Spidering, Vulnerability Scan (2). Bypassing Client Validation (3). WEB 인증 공격 - Basic / Form Based Authentication Brute Forcing - Basic / Form Based Authentication Dictionary Attack (4). WEB 세션 공격 - Brute Forcing, Fixation, Hijacking (5). Cross Site Scripting - Stored, Reflective (6). Cross Site Request Forgery - Stored, Reflective (7). SQL Injection - 인증우회, Non-Blind(Query/Error), Blind(Boolean/Time) (8). Directory Listing (9). File Down/Upload (10). SSL Attack - Mitm, Strip, HeartBleed 7). DOS / DDOS / DRDOS (1). DOS - LAND Attack, Smurf Attack, Syn Flooding, TCP Connection Flood, UDP Flooding, ICMP Flooding (2). DDOS - TCP Connection Flood, UDP Flooding, ICMP Flooding, GET Flooding, Hulk, CC Attack, Slow HTTP POST/Header/read DOS (3). DRDOS - ICMP Flooding 8). 모의해킹 결과 보고서 및 체크리스트 |

| 설계의 주안점 | 1) 보안이 적용된 인프라 구성 능력 향상

2). 모의 해킹을 통한 취약점 분석 능력 향상 3) 취약점을 기반으로 하는 보안 정책 설정 능력 향상 |

| 사용기술 및 개발환경 |

1) OS(Operating System)

: Windows XP, Windows 7, Alteon OS, Cent_OS 6.7, KALI Linux 2) Tool : GNS3, Wireshark, VMware Player, VirtualBOX, WAFFLES, Sophos UTM, Snort, Untangle, Metasploit, ALYAC |

|

|

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

③ 제1항에 따른 권리 행사는 정보주체의 법정대리인이나 위임을 받은 자 등 대리인을 통하여 하실 수 있습니다. 이 경우 개인정보보호법 시행규칙 별지 제11호 서식에 따른 위임장을 제출하셔야 합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.

④ 개인정보 열람 및 처리정지 요구는 개인정보 보호법 제35조 제4항, 제37조 제2항에 의하여 정보주체의 권리가 제한 될 수 있습니다.

⑤ 개인정보의 정정 및 삭제 요구는 다른 법령에서 그 개인정보가 수집 대상으로 명시되어 있는 경우에는 그 삭제를 요구할 수 없습니다.

⑥ KH정보교육원은 정보주체 권리에 따른 열람의 요구, 정정·삭제의 요구, 처리정지의 요구 시 열람 등 요구를 한 자가 본인이거나 정당한 대리인인지를 확인합니다.